複数のSBOMを統合、これひとつで脆弱性を一元管理

脆弱性管理、何から始めればいいか分からない方へ

「どこに何のソフトが使われているか分からない」

「対応に時間がかかる」

「情報が散在して管理が難しい」 ─そんな悩みを、これひとつで解決します。

SBOMとは?

SBOM(Software Bill of Materials)の略で、一言で言うとソフトウェアを構成する部品(コンポーネント)の一覧表です。

2021年5月に発出された米国大統領令(EO14028)において、政府調達におけるSBOM活用の検討指示が明記されたことをきっかけに、米国規制当局を中心とした取引組織へのSBOM整備の義務化など、SBOMが急速に普及しつつあります。日本でも経済産業省により産業分野ごとのSBOM導入に向けた議論や実証実験が始まるなど、普及に向けた取り組みが進んでいます。 SBOMには、ソフトウェアを構成するコンポーネントの一覧とそれらのライセンス情報、および各コンポーネント間の繋がり(依存関係)などのデータがリスト化されています。SBOMは、主にOSS(Open Source Software)のライセンス管理や脆弱性の管理、ソフトウェアサプライチェーンのリスク管理等の用途で利用されます。

MIRACLE Vul Hammer とは

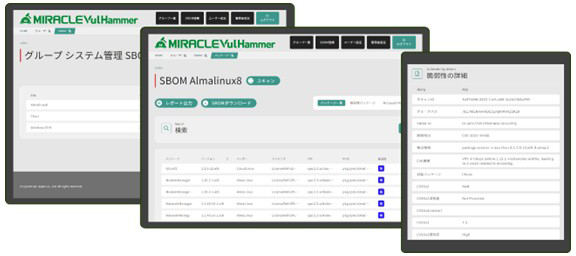

SBOM(ソフトウェア部品表) ※ を統合管理し、システムの脆弱性を自動で検知・可視化・対応まで一元管理。

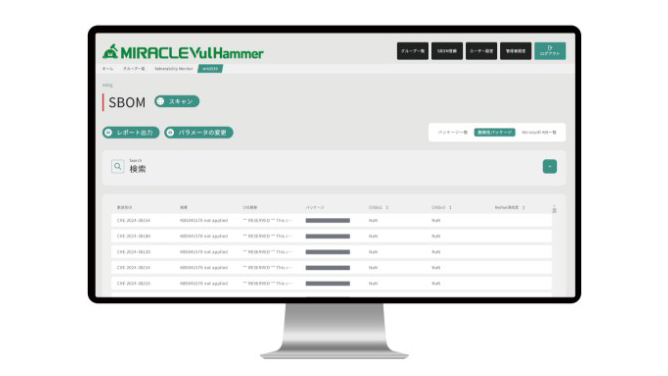

初めての方でも使いやすいグラフィカルな画面と、自動スキャン・通知機能で、セキュリティ対策をもっとスマートに。

MIRACLE Vul Hammerは、IT管理者の負担を軽減し、安心・安全なシステム運用を支える、次世代の脆弱性管理ツールです。

複雑化するIT環境に、安心と効率を

手動管理によって発生する対応工数の肥大化や、どこにどのようなソフトウェアが使用されているかがわからず不透明になっている管理状況、より重要性が高まっているSBOMを活用したリスク管理において、システムを自動でスキャンし、システムに内在する脆弱性を分かりやすく可視化することができます。

MIRACLE Vul Hammerを利用いただくことで、脆弱性の検知から対応完了まで、必要なすべての情報を一元管理できるため、日々発見される新しい脆弱性への対応に追われるシステム管理者を強力にサポートし、脆弱性情報の収集やシステムへの影響把握にかかる工数をおおよそ70%削減いたします。

また、継続的にサポート対象の拡充を行っており、フィードバックの収集や機能追加・回収はもちろん、法規制に対する対応強化や提供形態を広げていき、安全・安心を支えるソリューションとして提供を続けてまいります。

このような課題を持つ方におすすめです

SBOMの形式がバラバラで統合管理ができていない方へ

CSVやJSON形式の構成情報も取り込み可能で、他社SBOMも含めて統合管理が可能です。

脆弱性情報の収集が属人化していて、対応漏れが心配な方へ

毎日の自動スキャン+メール通知機能により、 人的ミスを防ぎ、対応の抜け漏れを防止します。

OSSや外部ベンダー製ソフトウェアのライセンス違反や脆弱性が不安な方へ

SBOMを活用した構成情報の可視化と脆弱性マッチングで、リスクを早期に把握・対応できます。

コンテナ環境や複数OSにまたがる脆弱性管理が煩雑な方へ

Linux・Windows・コンテナ・言語ライブラリなど、幅広いレイヤーに対応した脆弱性管理が可能です。

「MIRACLE Vul Hammer」の特長(詳細)

1.脆弱性情報を自動で収集します

NVD※ や JVN※ などからの網羅的な脆弱性情報の収集やシステムへの影響把握にかかる工数を大幅に削減。

※NVD

National Vulunerability Databaseの略であり、米国国立標準技術研究所(NIST)が運営する脆弱性データベースです。

※JVN

JP Vendor Status Notesの略であり、経済産業省告示「ソフトウェア等脆弱性関連情報取扱基準」を受けて、日本で使用されているソフトウェアなどの脆弱性関連情報とその対策情報を公開しているサイトです。

2.システムを自動的にスキャンして脆弱性を可視化します

対象サーバを毎日自動スキャンし、緊急度の高い脆弱性は検知時、管理者にメール通知を行うことができます。また、自動スキャンの結果として、未対策の脆弱性などシステムの健康状態を、感覚的に利用できるシンプルかつグラフィカルな画面で可視化します。

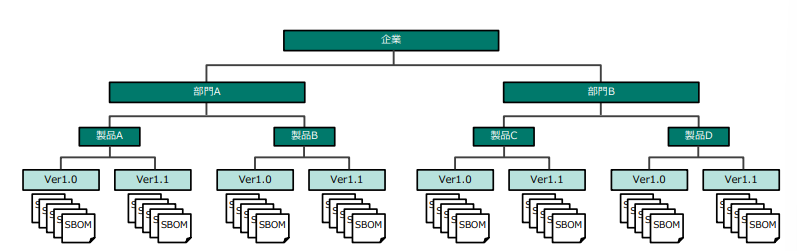

3.システム群の一元管理

自社の組織体系や製品群に応じて、SBOMや脆弱性をグループ化、階層管理を行うことができます。

また、今後予定されているリリースバージョンでは各階層毎にユーザー権限を付与できるため、各ユーザーの利用範囲に応じた設定が可能です。

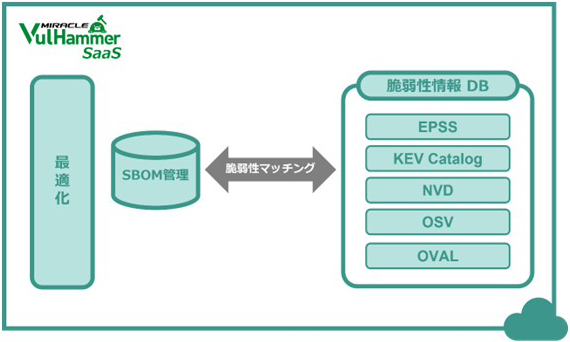

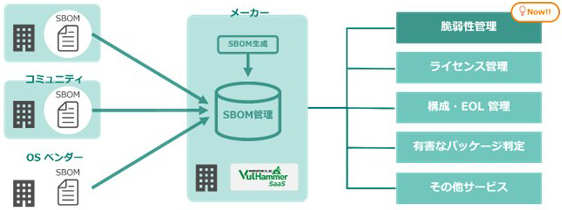

4.SBOMの統合管理

サプライヤーやコミュニティ、OSベンダーなどからくる様々なSBOMを集約し、リスク管理に活用することができます。

また、CSV、パッケージ管理 DBなど様々な構成情報から資産情報をMIRACLE Vul Hammerにインポートすることもできます。Miracle Vul HummerにSBOMをインポートすることで、表面上では確認できないコンポーネントの使用状況を正確に把握することができるようになるため、より高精度な脆弱性管理が可能となります。

脆弱性情報・SBOM サポート範囲

脆弱性情報

| 脆弱性情報 | 詳細 |

|---|---|

| EPSS | FIRSTが公開する、今後30日以内に脆弱性が悪用される可能性を数値化した指標 EPSS:Exploit Prediction Scoring System |

| KEV Catalog | CISAが公開する、実際に悪用が確認された脆弱性を掲載したリスト KEV Catalog:Known Exploited Vulnerabilities catalog |

| NVD | NISTが公開する、脆弱性の深刻度を評価する汎用的な指標 NVD:National Vulnerability Database |

| OSV | Googleが公開する脆弱性情報 OSV:Open Source Vulnerabilities |

| OVEL | OSベンダーが公開する脆弱性情報 OVEL:Open Vulnerability and Assessment Language |

SBOMフォーマット

| フォーマット | サポートバージョン |

|---|---|

| CycloneDX | 1.4 ,1.5 , 1 ,6 |

| SPDX | 2.3 |