Microsoft 365のID管理とアクセス制御を担当するMicrosoft Entra IDにおいて証明書ベース認証(CBA)がサポートされました。Microsoft Entra IDは、Azure ADの新しい名称です。

これにより、Microsoft Entra IDに対応したクライアント証明書を用意するだけで、簡単にMicrosoft 365に証明書ベースの認証を追加することができるようになりました。

※CBA:Certificate-Based Authentication

ほとんどの企業がMicrosoft 365のログイン認証は「ID+パスワード」で運用しています。

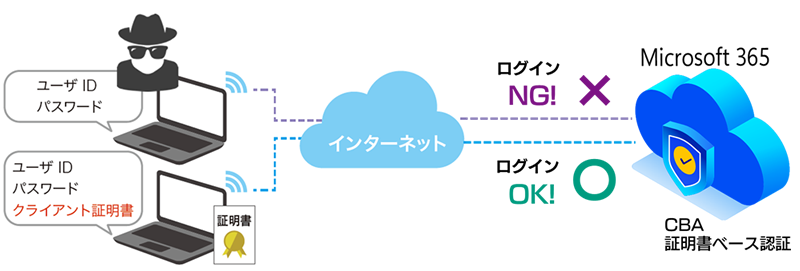

Microsoft 365に限らず、クラウドサービスのログイン認証が「ID+パスワード」で運用されている場合、ひとたび、この「ID+パスワード」が流出してしまうと、悪意のある第三者に簡単に重要な情報を抜き取られる危険があります。

特にMicrosoft 365上には、顧客リストや営業情報、会計情報などの重要情報が共有されているケースが多く、ログイン認証の強化は大きな課題となっていました。

証明書ベース認証は、セキュリティ強度の高い認証機能を提供します。この機会にぜひご検討ください。

Microsoft365を証明書ベース認証にするメリット

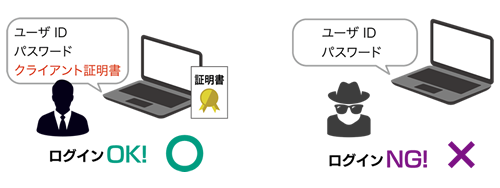

クライアント証明書がインストールされているデバイスだけをMicrosoft365に接続します。

証明書ベース認証を使用して、多要素認証を設定しておけば、たとえ、ID/パスワードが漏洩したとしても、正規のクライアント証明書がインストールされていないデバイスからはMicrosoft365に接続することはできません。

クライアント証明書はPCのほかiPhone、Androidなどのスマートデバイスにもインストールできます。

PCと同様にiPhone、AndroidなどのスマートデバイスからMicrosoft365の証明書ベース認証が利用できます。最近では、ビジネスにスマートデバイスは必須となっていますが、証明書ベース認証は、これらのスマートデバイスもサポートしていますので、これまで通りの環境で業務を行うことができます。

クライアント証明書は管理者側でいつでも失効できます。

クライアント証明書には「失効」という機能があります。

クライアント証明書をインストールしたPCなどを紛失した場合、該当するクライアント証明書を失効することで、紛失したPCからのアクセスを禁止できます。

NRA-PKIクライアント証明書をご利用の場合、クライアント証明書の失効は、NRA-PKIの管理画面から24時間いつでも行うことができます。

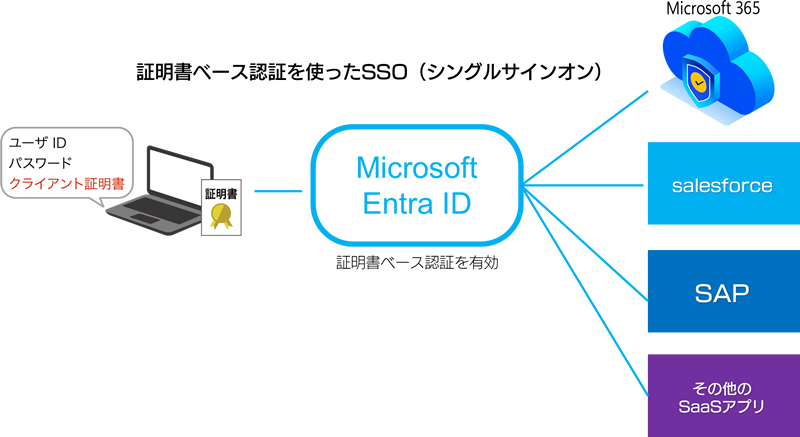

Microsoft Entra IDでSSO(シングルサインオン)連携している他社のSaaSサービスでも、証明書ベース認証を使用できます。

Microsoft Entra IDでSSO(シングルサインオン)連携している他社のSaaSサービスでも証明書ベース認証を利用できます。これによって、Microsoft 365以外のクラウドサービスの認証セキュリティも格段に強化することができます。

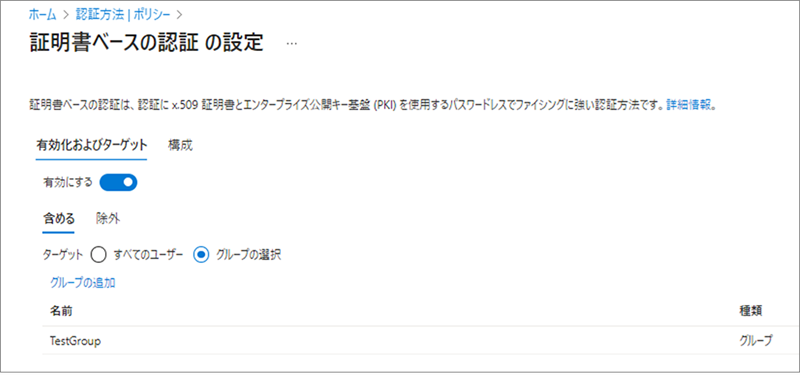

Microsoft Entra IDでは証明書ベース認証が標準サポートされています。

証明書ベース認証(CBA)はMicrosoft Entra IDの管理画面からいくつかの設定を行うことで簡単に実装することができます。証明書ベース認証の実装には追加開発の必要はありません。

Microsoft Entra IDに対応しているクライアント証明書を用意するだけでMicrosoft 365のID/パスワード認証に証明書ベースの認証を追加することができます。