金融庁指針改定~フィッシングに耐性のある多要素認証の実装及び必須化~

証券口座の乗っ取り被害多発

2025年 9 月金融庁は、インターネット経由による証券口座への不正アクセスによって不正売買の金額(各証券会社から報告を受けた暫定値)が 2025 年 1 月~8 月末までで累計約 6,768 億円に達したことを発表しました。ピークアウトしたとはいえ、2025年7月では不正売却及び不正買付金額を合計すると約460億円の被害が発生しています。

金融庁と証券業界の対応

7月に金融庁は「金融商品取引業者等向けの総合的な監督指針」等の一部改正(案)を公表し、「証券会社のウェブサイトを装ったフィッシングサイト等で窃取した顧客情報(ログインIDやパスワード等)によるインターネット取引サービスでの不正アクセス・不正取引(第三者による取引)の被害が多発したことを踏まえ、インターネット取引における認証方法や不正防止策を強化するために、所要の改正を行うもの」としています。

また、同日に日本証券業協会は「インターネット取引における不正アクセス等防止に向けたガイドライン」の改正案について公表しています。

「金融商品取引業者等向けの総合的な監督指針」の改正案で注目したいところは、以下の「2.セキュリティの確保」の中で「フィッシングに強い多要素認証を導入すること」が明記されているところです。

ログイン、出金、出金先銀行口座の変更など、重要な操作時におけるフィッシングに耐性のある多要素認証

(例:パスキーによる認証、PKI(公開鍵基盤)をベースとした認証)の実装及び必須化(デフォルトとして設定)

まもなく金融庁から公表される「金融商品取引業者等向けの総合的な監督指針」(以降、本監督指針)の改定においては、単純に多要素認証を義務化すれば良いという話には収まらず、多要素認証として導入すべき方式について言及がなされているため、証券会社にて既に導入済みの多要素認証の方式によっては見直しを迫られることとなります。

多要素認証も突破される危険性が

多要素認証は、知識、所持、生体の異なる要素を2つ以上組み合わせて行うものですが、スマートフォンの SMS やメール、Authenticator アプリなどを用いたワンタイムパスワード認証などは、第三者にログイン ID・パスワードと合わせてワンタイムパスワードも窃取される可能性があります。

また、前述の監督指針の改定案には、犯罪手口の高度化・巧妙化のひとつである「中間者攻撃」について考慮されているか備えについて記載があります。

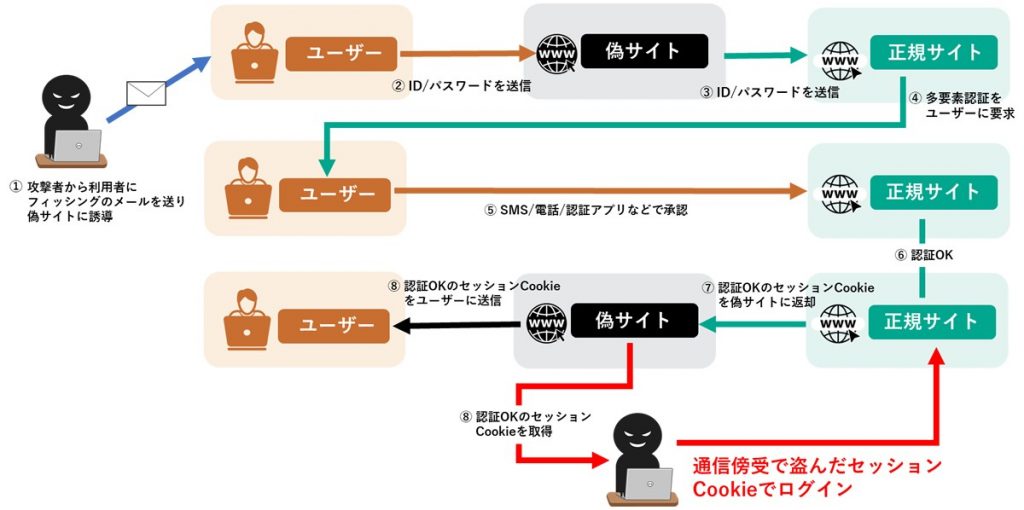

中間者攻撃は、攻撃者が利用者と Web サービスの通信の中間に割り込み、セッション Cookie※ などの認証情報を窃取されてしまうため、多要素認証を突破するといったことも実現できてしまいますので注意が必要です。

2025 年に多発した国内の証券口座への不正アクセスでは、中間者攻撃とフィッシング攻撃を組み合わせた攻撃手法であるAiTM 攻撃が利用された可能性があることが報道でも取り上げられています。

※ブラウザを閉じると削除される一時的な Cookie のこと。ログイン状態の維持のほか、ショッピングカートの内容を保持する際など、サイト閲覧中のユーザー情報を Web サーバー上で保持するために使われます

AiTM 攻撃による認証情報窃取の仕組み~多要素認証を SMS/ 電話 / 認証アプリで行う場合

出典:サイバートラスト電子認証局サービスBLOG 2023 年 11月 6 日

https://www.cybertrust.co.jp/blog/certificate-authority/client-authentication/aitm-phishing-and-mfa.html

フィッシング耐性のある多要素認証とは

CISA(米国国土安全保障省サイバーセキュリティ・インフラストラクチャセキュリティ省)では、「フィッシング耐性のある多要素認証」はゴールドスタンダード(最上位の基準)と述べており、Implementing Phishing-Resistant MFAには、「FIDO/WebAuthn 認証」、「公開鍵基盤(PKI)ベースの方式)」のThreat欄に「フィッシングに耐性があり」と記載されおり、マイクロソフト社でもFIDO2または証明書ベースの認証がフィッシング耐性の高い認証方式と発表しています。

パスキーとPKIの比較

金融庁が推す「フィッシングに強い多要素認証」には、パスキーとPKI認証の2つの代表例があります。

| 項目 | パスキー | PKI認証 |

|---|---|---|

| 仕組み | スマホやPCに保存された秘密鍵でログイン | 電子証明書(公開鍵・秘密鍵ペア)で認証 |

| パスワード入力 | 不要 | 不要 |

| フィッシング対策 | 偽サイトでは署名できないため強い | 偽サイトでは電子証明書を使えないため強い |

| 導入しやすさ | GoogleやAppleなどが普及推進中でユーザー向けサービスに強い | 偽サイトでは電子証明書を使えないため強い |

| 利便性 | 生体認証と組み合わせてシームレスにログイン可能 | 企業のICカードや専用アプリで利用するケースが多い |

| 主な利用シーン | 一般のウェブサービスやアプリ | 金融取引や官公庁、企業システムなど高セキュリティ環境 |

PKI認証のメリット

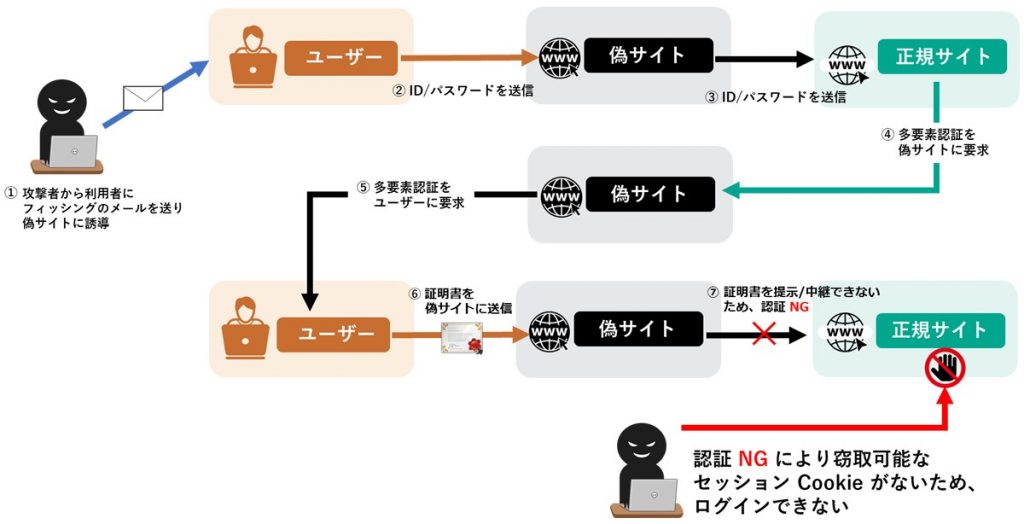

PKI認証が強いのは、なりすましをほぼ不可能にできる点です。

- パスワード流出による被害がなくなる

- 偽サイトでは正しい電子署名ができない

- 秘密鍵は端末から出ないため盗まれにくい

証券会社や銀行など、特に「絶対に不正アクセスを防ぎたい領域」で重宝されるのも納得です。

多要素認証を証明書ベースの認証で行う場合

出典:サイバートラスト電子認証局サービスBLOG 2023 年 11月 6 日

https://www.cybertrust.co.jp/blog/certificate-authority/client-authentication/aitm-phishing-and-mfa.html

まとめ

- ネット証券の不正アクセス被害は依然深刻

- 金融庁は「フィッシングに強い多要素認証」を必須化

- フィッシング耐性の高い認証方式は「PKI認証」

- 特にPKI認証は、金融業界のみならず多くの企業で導入が期待される強力な仕組み

「フィッシング耐性のある多要素認証」の導入は、今後のインターネット取引におけるセキュリティの向上に大きく寄与することが期待できます。

弊社が提供する「NRA-PKIクライアント証明書」は、業界随一の低コストを実現した、SaaS型のサービスです。

「NRA-PKIクライアント証明書」を利用したPKI認証は、利用者の利便性を損なうことなく高度な認証セキュリティを実現することが可能となりますので、是非弊社営業までご相談ください。